ChatGPTのSCIM連携ガイド|ユーザー管理を自動化しAIガバナンス強化

企業のDX推進において生成AIの活用が急速に進む中、情報システム部門やセキュリティ担当者が直面しているのが「アカウント管理の不備」によるセキュリティリスクです。

特に、退職者のアクセス権放置や、管理外で利用される「シャドーAI」は、機密情報漏洩の重大な火種となりかねません。

これらの課題を技術的に解決する有効な手段が、ChatGPT Enterprise等で提供される「ChatGPT SCIM」によるIDプロビジョニングの自動化です。

SCIM(System for Cross-domain Identity Management)を利用することで、社内のIDプロバイダー(IdP)とChatGPTのアカウント情報をリアルタイムで同期し、強固な統制(ガバナンス)を構築することが可能になります。

本記事では、ChatGPT SCIMの仕様や導入メリット、特有の運用リスク、さらには社内ガイドラインに盛り込むべき具体的な規定まで、実務担当者が「次の一手」を判断するための情報を網羅的に解説します。

シャドーAI対策ガイド|社員のAI利用に潜むリスクと今すぐできる対策

「社員がAIツールを使っているかもしれないが、実態が把握できていない」

——そんな不安を抱えていませんか?

IBMの調査によると、シャドーAI起因のデータ漏洩は通常より67万ドル(約1億円)コストが増大するという結果が出ています。

本資料では、シャドーAIの3大リスクと今すぐ始められる5つの対策ステップに加え、そのまま使えるAI利用ポリシー策定チェックリスト・入力禁止情報リストを収録しています。

以下から無料でダウンロードいただけます。

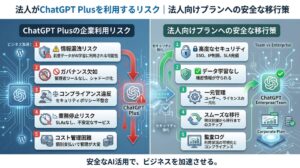

社内稟議に使える|ChatGPT法人プラン導入提案キット

社員が個人アカウントでChatGPTを使っている状況、放置していませんか?

法人プラン(Business/Enterprise)のプラン比較、ROI試算、セキュリティ要件、稟議書テンプレートまで、社内提案に必要な情報を1冊にまとめました。

こちらのバナーから無料でダウンロードいただけます。

ChatGPT SCIMの基礎知識と法人利用における重要性

SCIMとは?ユーザー管理を自動化・一元化する仕組み

SCIM(System for Cross-domain Identity Management)とは、異なるドメイン間(例えば自社の社内システムと外部のクラウドサービス)でユーザーのアイデンティティ情報を自動的に交換するための標準規格です。

OktaやMicrosoft Entra ID(旧Azure AD)などのIDプロバイダー(以下、IdP)と連携することで、IdP側でユーザーを追加・削除・変更した際に、その内容がリアルタイムでChatGPT側にも反映されます。

これにより、管理者が手動でCSVをアップロードしたり、個別に招待を送ったりする手間を省き、管理ミスを最小限に抑えることが可能になります。

対応プランの制限:Enterprise・Edu・Teachers限定の機能

ChatGPT SCIMは、すべての法人向けプランで利用できるわけではありません。OpenAIの公式情報によれば、SCIM連携が可能なのは以下のプランに限定されています。

対象はChatGPT Enterprise、ChatGPT Edu、ChatGPT Teachersの3種です。

小規模チーム向けの「ChatGPT Team」プランや、個人向けの「Free」「Plus」プランではSCIMを利用できません。

企業として全社的なガバナンスを効かせるには、Enterprise以上のプラン契約が前提となります。

社内稟議に使える|ChatGPT法人プラン導入提案キット

社員が個人アカウントでChatGPTを使っている状況、放置していませんか?

法人プラン(Business/Enterprise)のプラン比較、ROI試算、セキュリティ要件、稟議書テンプレートまで、社内提案に必要な情報を1冊にまとめました。

こちらのバナーから無料でダウンロードいただけます。

連携可能な主要IdP(Okta、Microsoft Entra ID、Google等)

ChatGPT SCIMは、多くの企業で導入されている主要なIdPとの連携をサポートしています。具体的にはOkta、Microsoft Entra ID、Google Workspace、Ping Identityなどが対応しています。

これらのIdPとの接続には、多くの場合「WorkOS」という外部ポータルを介した接続方式が採用されています。

管理者はWorkOSポータルを通じてAPIトークンの発行や設定を行い、IdPとChatGPT間のディレクトリ同期を確立します。

シャドーAI対策ガイド|社員のAI利用に潜むリスクと今すぐできる対策

「社員がAIツールを使っているかもしれないが、実態が把握できていない」

——そんな不安を抱えていませんか?

IBMの調査によると、シャドーAI起因のデータ漏洩は通常より67万ドル(約1億円)コストが増大するという結果が出ています。

本資料では、シャドーAIの3大リスクと今すぐ始められる5つの対策ステップに加え、そのまま使えるAI利用ポリシー策定チェックリスト・入力禁止情報リストを収録しています。

以下から無料でダウンロードいただけます。

セキュリティ担当者がSCIMを導入すべき3つの決定的理由

退職者の即時デプロビジョニングによる不正アクセス防止

セキュリティ上の最大の懸念の一つが、退職者や異動者のアカウントが削除されずに残ってしまう「休眠アカウント」です。

手動管理の場合、管理漏れによって元従業員が社外から機密情報にアクセスし続けるリスクがあります。

SCIMによるデプロビジョニング(アカウント剥奪)を導入すれば、人事イベントに合わせてIdP側でアカウントを無効化するだけで、ChatGPTのアクセス権も即座に停止されます。

人事マスタと連動させることで、不正アクセスや意図しない情報漏洩を技術的に未然に防げます。

「シャドーAI」の抑制と公認アカウントの一元管理

従業員が個人のメールアドレスでChatGPTを利用する「シャドーAI」は、管理部門がログを追跡できず、機密データが学習に利用されるリスクを増大させます。

実際に、韓国のサムスン電子で同社エンジニアが社内ソースコードをChatGPTにアップロードし、誤ってリークさせた事案が発生しています。

(出典:Bloomberg)

SCIMをSSO(シングルサインオン)とセットで導入し、「特定のドメインからのアクセスは公認アカウントのみ」と制限することで、従業員を安全な環境へと誘導できます。

Enterpriseプランでは入力データがモデルの学習に使用されないことが公式に明示されており、SCIMによる一元管理は「安全なAI利用環境」の提供に不可欠です。

当メディアの監修者である本城のXにて、シャドーAIについて詳しくまとめた記事を書いているのでシャドーAIの理解を深めたい方はぜひご覧ください。

組織変更に伴うロール(役割・権限)割り当ての自動化

大規模な組織変更や人事異動が発生した際、数百〜数千名の権限設定を個別に変更するのは現実的ではありません。

SCIMを利用すれば、IdP側のグループ属性に基づいて、ChatGPT内の「管理者」や「一般ユーザー」などのロールを動的に割り当てることが可能です。

部署異動に伴う権限昇格・降格が自動で行われるため、最小権限の原則に基づいたガバナンスを維持しやすくなります。

シャドーAI対策ガイド|社員のAI利用に潜むリスクと今すぐできる対策

「社員がAIツールを使っているかもしれないが、実態が把握できていない」

——そんな不安を抱えていませんか?

IBMの調査によると、シャドーAI起因のデータ漏洩は通常より67万ドル(約1億円)コストが増大するという結果が出ています。

本資料では、シャドーAIの3大リスクと今すぐ始められる5つの対策ステップに加え、そのまま使えるAI利用ポリシー策定チェックリスト・入力禁止情報リストを収録しています。

以下から無料でダウンロードいただけます。

ChatGPTへのSCIM導入に伴う固有のリスクと技術的注意点

名前編集機能による「IdP情報との不一致」と監査ログの課題

ChatGPTの仕様として、ユーザーがChatGPTの設定画面から表示名を変更できる場合があります。この場合、IdP側で管理されている氏名とChatGPT内の表示名が一致しなくなるリスクが生じます。

監査ログを確認する際、表示名のみに依存していると、特定の操作を誰が行ったかの特定に時間を要する可能性があります。

対策として、管理者は氏名ではなく、一貫性のある「メールアドレス」をプライマリキーとして管理し、定期的に同期状況を確認する運用が必要です。

WorkOSポータル経由の設定におけるログ管理とセキュリティ

ChatGPT SCIMの設定は、OpenAIの管理画面から「WorkOS」というサードパーティのポータルに遷移して行われます。

このため、同期エラーのログや詳細な接続履歴は、ChatGPTの標準管理画面ではなくWorkOS側で確認する必要があります。

WorkOSにおけるログの保存期間や、設定変更が可能な管理者権限を厳格に管理することが求められます。導入時に最新の仕様を確認し、必要に応じてバックアップ体制を検討してください。

「手動追加ユーザー(外部協力者)」の管理例外とバッジによる識別

自社のIdPに登録されていない外部パートナーや業務委託先に、一時的にアカウントを付与するケースがあります。

これらのユーザーはSCIMによる自動管理の対象外となり、手動招待が必要です。OpenAIの管理画面では、SCIM同期ユーザーと手動ユーザーはバッジによって区別されます。

「手動管理が必要な外部者」が不適切に維持されないよう、定期的な棚卸しルールを設ける必要があります。

シャドーAI対策ガイド|社員のAI利用に潜むリスクと今すぐできる対策

「社員がAIツールを使っているかもしれないが、実態が把握できていない」

——そんな不安を抱えていませんか?

IBMの調査によると、シャドーAI起因のデータ漏洩は通常より67万ドル(約1億円)コストが増大するという結果が出ています。

本資料では、シャドーAIの3大リスクと今すぐ始められる5つの対策ステップに加え、そのまま使えるAI利用ポリシー策定チェックリスト・入力禁止情報リストを収録しています。

以下から無料でダウンロードいただけます。

SCIM利用を前提としたChatGPT利用ガイドラインの策定ポイント

IdPグループとChatGPT内の「ロール」の紐付けルール定義

ガイドラインには、どのIdPグループがChatGPTのどの権限(ロール)に対応するかを明記します。セキュリティ管理者、DX推進チーム、全従業員といった単位で定義します。

このように、業務上の必要性に基づいて最小権限を割り当てるフローを定義し、過剰な権限付与を防ぎます。

アカウント発行・削除の自動化フローと社内承認規定

「システム的に自動化されること」と「社内規定として承認されること」は別個に整理すべきです。

ガイドラインには「本システムのアカウントは人事マスタに連動して自動発行・削除される」旨を記載するとともに、例外的にアカウントが必要な場合の申請ルートを定めます。

これにより、監査時に誰がどのような根拠で権限を保有していたかの正当性を証明可能になります。

外部パートナー・業務委託先へのアカウント付与方針

SCIM管理外となる外部パートナーへのアカウント付与は、高いセキュリティリスクを伴います。

ガイドラインでは、付与の承認者や利用期間の限定(最長6ヶ月など)、秘密保持契約(NDA)の締結確認を明確にします。

SCIMが効かない例外に対しては、補完的な統制手段を講じることが重要です。

シャドーAI対策ガイド|社員のAI利用に潜むリスクと今すぐできる対策

「社員がAIツールを使っているかもしれないが、実態が把握できていない」

——そんな不安を抱えていませんか?

IBMの調査によると、シャドーAI起因のデータ漏洩は通常より67万ドル(約1億円)コストが増大するという結果が出ています。

本資料では、シャドーAIの3大リスクと今すぐ始められる5つの対策ステップに加え、そのまま使えるAI利用ポリシー策定チェックリスト・入力禁止情報リストを収録しています。

以下から無料でダウンロードいただけます。

ChatGPT SCIMの設定手順と運用トラブルへの対策

IdP側でのコネクタ設定とプロビジョニングの有効化手順

導入の基本的な流れとして、まずOpenAI管理画面でドメイン検証とSSO設定を完了させます。

その後、WorkOSポータルでSCIM用のAPIキー(Bearerトークン)を発行し、OktaやEntra ID側の管理画面に登録してプロビジョニングを有効化します。

段階的ロールアウト(スモールスタート)による検証方法

いきなり全従業員を同期すると、既存のアカウントとの重複によるエラーが多発する恐れがあります。

まずはIT部門など特定のIdPグループのみを同期対象に含め、テストユーザーで属性同期を確認するスモールスタートを推奨します。

既存の手動ユーザーとメールアドレスが一致している場合のマッチング検証を必ず行いましょう。

同期エラー(重複ユーザー・接続失敗)発生時の原因切り分けと対処

運用の現場では、APIトークンの有効期限切れによる接続テスト失敗や、既存アカウントとの重複エラーが発生しがちです。

IdP側のメールアドレスとChatGPT側の登録情報を突合し、不一致を解消してください。

また、デプロビジョニングの遅延が生じる場合は、IdP側から強制同期(Push Now等)を実行する手順をマニュアル化しておくとスムーズです。

シャドーAI対策ガイド|社員のAI利用に潜むリスクと今すぐできる対策

「社員がAIツールを使っているかもしれないが、実態が把握できていない」

——そんな不安を抱えていませんか?

IBMの調査によると、シャドーAI起因のデータ漏洩は通常より67万ドル(約1億円)コストが増大するという結果が出ています。

本資料では、シャドーAIの3大リスクと今すぐ始められる5つの対策ステップに加え、そのまま使えるAI利用ポリシー策定チェックリスト・入力禁止情報リストを収録しています。

以下から無料でダウンロードいただけます。

まとめ:SCIMによる強固なAIガバナンスの構築に向けて

SCIMは単なるアカウント管理の効率化ツールではなく、退職者のアクセス権管理やシャドーAI抑制を実現するための「セキュリティの基盤」です。

特にEnterpriseプランを利用する企業にとって、SCIMの活用はAIガバナンスを効かせるための必須要件と言えます。

まずは現状のプランを確認し、本記事を参考に安全なAI活用環境の構築を推進してください。

シャドーAI対策ガイド|社員のAI利用に潜むリスクと今すぐできる対策

「社員がAIツールを使っているかもしれないが、実態が把握できていない」

——そんな不安を抱えていませんか?

IBMの調査によると、シャドーAI起因のデータ漏洩は通常より67万ドル(約1億円)コストが増大するという結果が出ています。

本資料では、シャドーAIの3大リスクと今すぐ始められる5つの対策ステップに加え、そのまま使えるAI利用ポリシー策定チェックリスト・入力禁止情報リストを収録しています。

以下から無料でダウンロードいただけます。

社内稟議に使える|ChatGPT法人プラン導入提案キット

社員が個人アカウントでChatGPTを使っている状況、放置していませんか?

法人プラン(Business/Enterprise)のプラン比較、ROI試算、セキュリティ要件、稟議書テンプレートまで、社内提案に必要な情報を1冊にまとめました。

こちらのバナーから無料でダウンロードいただけます。